Lantas, apa saja sih metode peretasan yang dibuat para hacker selama isu wabah virus corona? kumparan telah merangkum 5 metode peretasan yang dibuat hacker di tengah isu wabah virus corona. Kamu dapat melihatnya melalui daftar berikut ini.

1. Malware di dokumen informasi virus corona

Salah satu laporan awal mengenai bahaya peretasan di tengah isu corona dibuat oleh firma keamanan siber Kaspersky pada awal Februari 2020. Menurut laporan mereka pada saat itu, perusahaan menemukan sejumlah jebakan dokumen digital mengenai virus corona yang mengandung malware.

Masalahnya, dokumen ini tersedia bebas di internet dan gratis diunduh. File berisi malware tersebut dapat menyamar sebagai dokumen .pdf, .mp4, dan .docx.

“Coronavirus, yang sedang dibahas secara luas sebagai berita utama, telah digunakan sebagai umpan oleh para pelaku kejahatan siber. Sejauh ini kami hanya melihat sejumlah 10 file unik, tetapi karena aktivitas demikian kerap terjadi dengan topik populer di media, maka kami memperkirakan kecenderungan ini akan bertambah," kata Anton Ivanov, analis malware Kaspersky, dalam pernyataan resmi yang diterima kumparan, Senin (3/2).

Menurut laporan Kaspersky, file berbahaya ini mengandung berbagai virus digital berbahaya, mulai dari jenis trojan hingga worm. Jika file-file berbahaya tersebut diinstal, hacker mampu menghancurkan, memblokir, memodifikasi atau menyalin data, hingga mengganggu pengoperasian komputer atau jaringan komputer yang kamu punya.

2. Email imbauan berisi phising

Sehari setelah Kaspersky mengumumkan laporan yang mereka buat, lembaga riset siber CISSReC (Communication and Information System Security Research Center) mempublikasi laporan mengenai email imbauan pencegahan virus corona berisi phising.

“Pelaku tahu benar calon korban akan men-download dan membuka file. Karena caption dalam email pelaku berisi imbauan cara menghindari wabah virus corona, sehingga para korban sangat tertarik untuk membukanya," jelas Chairman CISSReC, Pratama Persadha, dalam pernyataan resmi yang diterima kumparan, Selasa (4/1). "Cara ini jelas lebih efektif dibanding email phishing berisi iming-iming hadiah."

Menurut CISSReC, email berisi phising tersebut biasanya disertai dengan file dokumen berupa .txt, .pdf, .exe, dan beberapa ekstension file dokumen lain. Jika calon korban membuka dan men-download file berbahaya tersebut, malware dalam dokumen itu bisa masuk dalam sistem komputer dan perangkat korban bisa diambil alih oleh hacker.

3. Aplikasi malware di peta penyebaran virus corona palsu

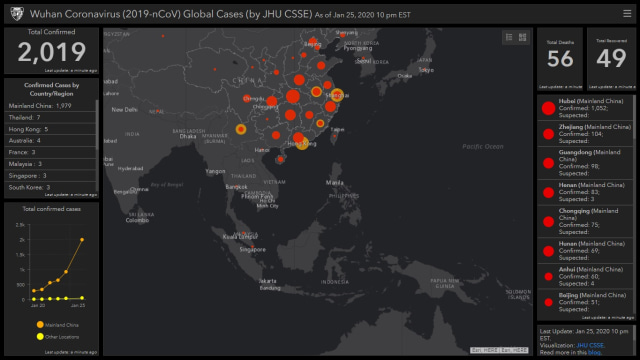

Pada Februari 2020, John Hopkins University membuat sebuah peta online yang menunjukkan wilayah persebaran virus corona di seluruh dunia. Kepopuleran peta online ini kemudian dimanfaatkan para peretas untuk membuat peta palsu yang sudah ditanam dengan program jahat macam malware.

Laporan peta virus corona palsu berisi malware pertama kali dilaporkan oleh Shai Alfasi, seorang peneliti dari firma riset keamanan siber Reason Labs, pada Senin (9/3). Aplikasi palsu ini punya antarmuka dan fungsi yang mirip dengan peta online buatan John Hopkins University, tetapi dengan malware di dalamnya.

Untuk menjalankan serangannya, hacker bakal meminta kamu mengunduh file aplikasi bernama Corona-virus-Map.com.exe. Jika kamu mengunduh peta palsu tersebut, Alfasi menjelaskan, malware yang terdapat di dalamnya dapat mencuri berbagai data pribadi pengguna, mulai dari username, password, hingga kartu kredit.

Menurut Alfasi, saat ini malware hanya memengaruhi komputer dengan sistem operasi Windows. Meski demikian, dia menduga bahwa hacker bakal meningkatkan serangan mereka agar OS lain juga bisa ditaklukkan.

4. Spyware di dalam aplikasi Android

Kamu salah besar jika menduga aktivitas peretasan hanya dilakukan secara individual maupun grup hacker semata. Kepanikan masyarakat terhadap virus corona menjadi peluang bagi negara untuk memata-matai warga negaranya sendiri maupun negara lain.

Menurut laporan Recorded Future, misalnya, menyebut bahwa Kementerian Kesehatan Iran telah memata-matai warga negaranya sendiri di tengah isu wabah virus corona. Kementerian Kesehatan Iran disebut menyisipkan spyware di dalam aplikasi Android khusus yang diklaim dapat memantau gejala potensial COVID-19.

Aplikasi tersebut mampu mengumpulkan layanan lokasi korban dan memantau aktivitas fisik pengguna, menurut Recorded Future. Aktivitas kecil yang dilakukan pengguna, seperti berjalan atau duduk, disebut dapat diketahui oleh pemerintah.

Adapun menurut laporan FireEye kepada Forbes, kelompok spionase yang terkait dengan China, Korea Utara, dan Rusia diketahui mengirimkan email phishing ke berbagai jaringan bisnis. Pada akhir Februari dan awal Maret, FireEye mencurigai sekelompok peretas China telah mengirim dokumen yang sarat malware ke target mereka di Vietnam, Filipina dan Taiwan.

Dokumen-dokumen ini biasanya memuat pernyataan para pemimpin politik dan saran dari sumber resmi. Meski pernyataan dan saran yang dikandung email tersebut benar, tersembunyi ancaman spyware di dalamnya.

FireEye juga melaporkan bahwa kelompok spionase bernama TEMP.Armageddon mengirim email phishing berisi dokumen bertema virus korona ke Ukraina. TEMP.Armageddon sendiri dicurigai merupakan kelompok spionase yang membantu ‘kepentingan’ pemerintah Rusia.

Senada dengan FireEye, perusahaan keamanan siber Proofpoint juga mencatat bahwa pada Februari 2020, email bertema virus corona mencoba menyerang berbagai jaringan bisnis. Menurut laporan Forbes, hacker yang mendalangi serangan ini hendak menargetkan industri pengiriman, manufaktur, keuangan, transportasi, farmasi, dan kosmetik.

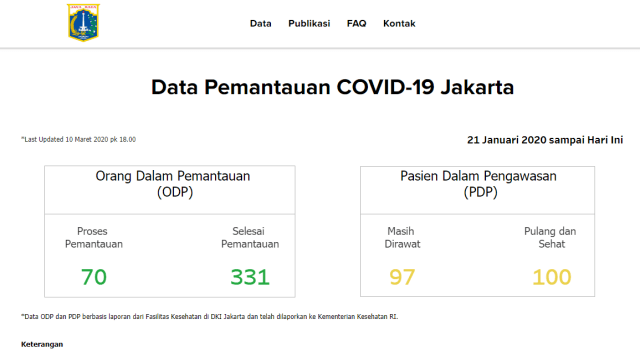

5. Serangan DDoS di situs pemantauan virus corona Pemprov DKI Jakarta

Menurut Pemerintah Provinsi (Pemprov) DKI Jakarta, situs corona.jakarta.go.id tidak bisa diakses karena diserang dengan metode distributed denial-of-service (DDoS). Sejak awal diretas, tim teknis mereka langsung bergerak menangani masalah ini.

DDoS sendiri merupakan upaya untuk mengganggu lalu lintas server, layanan, atau jaringan dengan membanjiri lalu lintas (traffic) internet target atau infrastruktur di sekitarnya. Serangan ini tidak terlalu berbahaya seperti phising, malware, ataupun spyware.

Meski dampak yang dihasilkan hanyalah gangguan untuk masuk ke situs web tersebut, hal itu bisa jadi masalah. Sebabnya, peretasan situs corona.jakarta.go.id menghambat komunikasi resmi antara pemerintah dan masyarakat.

Comments

Post a Comment